コンテンツ

デジタルプライバシーはホットな話題です。私たちは、ほぼ全員が接続されたデバイスを携帯する時代に移行しました。誰もがカメラを持っています。バスに乗ることから銀行口座にアクセスすることまで、私たちの日々の活動の多くはオンラインで行われます。 「すべてのデータを誰が追跡しているのか」という疑問が生じます。

世界最大のテクノロジー企業の一部は、データの使用方法について精査されています。 Googleはあなたについて何を知っていますか? Facebookはデータの処理方法について透明ですか?ファーウェイは私たちをスパイしていますか?

これらの質問のいくつかに答えようとするために、特別なWi-Fiネットワークを作成し、スマートフォンからインターネットに送信されるすべてのデータパケットをキャプチャできるようにしました。自分のデバイスのいずれかが、知らないうちにリモートサーバーにデータを密かに送信しているかどうかを確認したかったのです。私の電話は私をスパイしていますか?

セットアップ

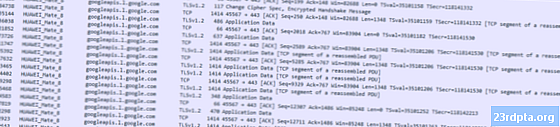

スマートフォンとの間でやり取りされるすべてのデータをキャプチャするには、私がボスであり、ルートであり、管理者であるプライベートネットワークが必要でした。ネットワークを完全に制御できたら、ネットワークに出入りするすべてのものを監視できます。これを行うには、Raspberry PiをWi-Fiアクセスポイントとして設定します。私は想像的にPiNetと呼びました。次に、テスト対象のスマートフォンをPiNetに接続し、モバイルデータを無効にしました(すべてのトラフィックを確実に取得できるようにするため)。この時点で、スマートフォンはRaspberry Piに接続されていましたが、他には何もありませんでした。次のステップでは、Piを設定して、取得したすべてのトラフィックをインターネットに転送します。多くのモデルがWi-Fiとイーサネットの両方を搭載しているため、Piは非常に優れたデバイスです。イーサネットをルーターに接続すると、スマートフォンが送受信するすべてのものがRaspberry Piを経由するようになります。

ネットワーク分析ツールはたくさんありますが、最も人気のあるものの1つがWireSharkです。ネットワーク上を飛行するすべてのデータパケットのリアルタイムキャプチャと処理を可能にします。スマートフォンとインターネットの間にPiを置いて、WireSharkを使用してすべてのデータをキャプチャしました。キャプチャしたら、余暇に分析できました。 「今すぐキャプチャ、後で質問する」方法の利点は、夜中にセットアップを実行したままにして、夜中にスマートフォンが明らかにしている秘密を確認できることです。

4つのデバイスをテストしました。

- Huawei Mate 8

- Pixel 3 XL

- OnePlus 6T

- Galaxy Note 9

私が見たもの

私が最初に気づいたのは、スマートフォンがGoogleと話すことでした たくさん。 Androidエコシステム全体がGoogleのサービスを中心に構築されていることは驚くべきことではないでしょうが、スリープからデバイスを覚ますと、Gmailと現在のネットワーク時間を(NTPを介して)急いでチェックするのは興味深いことでした他にもたくさんのものがあります。また、Googleが所有するドメイン名の数にも驚きました。私はすべてのサーバーが something.whatever.google.com、Googleには1e100.net(Googolplexへの参照)、gstatic.com、crashlytics.comなどの名前のドメインがあります。

テストデバイスが接続したすべてのドメインとすべてのIPアドレスをチェックして検証し、スマートフォンが誰と通信しているかを確認しました。

Googleと話をするだけでなく、私たちのスマートフォンは非常に気楽なソーシャルバタフライのように見え、幅広い仲間がいます。もちろん、これらはインストールしたアプリの数に直接比例します。 WhatsAppとTwitterがインストールされている場合、デバイスがWhatsAppとTwitterのサーバーに定期的に接続していると思います。

中国、ロシア、または北朝鮮のサーバーへの悪意のある接続を見ましたか?いや

広告

スマートフォンがよく行うことは、コンテンツ配信ネットワークに接続して広告を取得することです。繰り返しますが、接続するネットワークとその数は、インストールするアプリによって異なります。ほとんどの広告サポートアプリは、広告ネットワークが提供するライブラリを使用します。つまり、アプリ開発者は、広告が実際に配信される方法や広告ネットワークに送信されるデータについてほとんど、またはまったく知識がありません。私が見た最も一般的な広告プロバイダーは、DoubleclickとAkamaiでした。

アプリ開発者は基本的にプラットフォームを信頼してデータを正しく処理し、広告を配信するために厳密に必要なものだけを送信するため、プライバシーの観点から、これらの広告ライブラリは物議を醸すトピックになります。私たちは皆、Webを毎日使用している間、広告プラットフォームがどれほど信頼できるものかを見てきました。ポップアップ、ポップアンダー、動画の自動再生、不適切な広告、画面全体を引き継ぐ広告—リストが続きます。広告がそれほど邪魔にならなければ、広告ブロッカーはありません。

Amazon AWS

AmazonのWebサービス(AWS)に関連するネットワークアクティビティがかなり見られました。主要なクラウドサーバープロバイダーとして、Amazonは多くの場合、サーバー上のデータベースやその他の処理能力を必要とするが、独自の物理サーバーを維持したくないアプリ開発者にとって論理的な選択肢です。

全体として、AWSへの接続は無害と見なされる必要があります。彼らはあなたが要求したサービスを提供するためにそこにいます。ただし、接続されたデバイスのオープンな性質を強調しています。アプリをインストールすると、収集したデータのすべてを悪意のある人に送信できる可能性があります。Amazonなどの評判の良いサービスプロバイダーを介してもです。 Androidは、アプリに権限を適用したり、Play Protectなどのサービスを使用したりするなど、いくつかの方法でこれを防ぎます。これが、アプリのサイドローディングが非常に危険な理由です。

OK、Google

PiNetですべてのネットワークパケットをキャプチャできるため、Pixel 3 XLのマイクを有効にしてデータをGoogleに送信することで、Googleが密かにスパイしているのかどうかを確認したいと思いました。 Pixel 3 XLでVoice Matchを有効にすると、「OK Google」または「Hey Google」というキーフレーズが永続的に聞かれます。永続的に聞けば、私にとって危険です。政治家なら誰でも言うように、オープンマイクはどんな犠牲を払っても避けるべき危険です!

このデバイスは、インターネットに接続せずに、キーフレーズをローカルでリッスンすることを目的としています。キーフレーズが聞こえない場合、何も起こりません。キーフレーズが検出されると、デバイスはスニペットをGoogleのサーバーに送信して、誤検知であるかどうかを再確認します。すべてがチェックアウトされると、コマンドが認識されるか、デバイスがタイムアウトするまで、デバイスはリアルタイムでGoogleに音声を送信します。

それは私が見たものです。

電話で直接話をしても、ネットワークトラフィックはまったくありません。 「Hey Google」と言った瞬間、ネットワークトラフィックのリアルタイムストリームが、インタラクションが停止するまでGoogleに送信されました。 「Pray Google」や「Hey Goggle」などのキーフレーズを少し変えてPixel 3 XLをだましてみました。一度検証してスニペットをGoogleに送信し、さらに検証してもらいましたが、デバイスが確認を取得できなかったなどアシスタントがアクティブになりませんでした。

Googleは私について何を知っていますか?

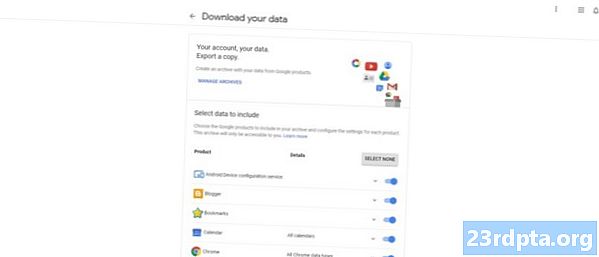

GoogleはTakeoutと呼ばれるサービスを提供します。これにより、表面上はデータを他のサービスに移行できるように、Googleからすべてのデータをダウンロードできます。ただし、Googleがどのデータをあなたに持っているかを見る良い方法でもあります。すべてをダウンロードしようとすると、結果のアーカイブは巨大になる可能性がありますが(50GB以上)、すべての写真、すべてのビデオクリップ、Googleドライブに保存したすべてのファイル、YouTubeにアップロードしたすべて、すべてのメールが含まれます、 等々。プライバシーを確認する方法として、Googleがどの写真を持っているかを見る必要はありません。すでに知っています。同様に、自分が持っているメール、Googleドライブに持っているファイルなども知っています。ただし、これらのかさばるメディアアイテムをダウンロードから除外し、アクティビティとメタデータに集中すると、ダウンロードは非常に少なくなります。

最近、テイクアウトをダウンロードし、Googleが私について知っていることを確認するためにいろいろと調べました。データは、Chrome、Google Pay、Google Playミュージック、マイアクティビティ、購入、タスクなどのさまざまな領域ごとにフォルダーを含む1つ以上の.zipファイルとして届きます。

各フォルダに飛び込むと、そのエリアでGoogleがあなたについて知っていることがわかります。たとえば、Chromeブックマークのコピーと、Google Playミュージックで作成したプレイリストのコピーがあります。最初は、驚くべきことは何もありませんでした。 Google Assistantを使用してリマインダーを作成したため、リマインダーのリストが必要なので、Googleにリマインダーのコピーが必要です。しかし、私と同じように「技術に精通した」人でも、1つまたは2つの驚きがありました。

最初は私が今までに言ったすべてのMP3録音のフォルダーでした。これらすべてのコマンドのトランスクリプトを含むHTMLファイルもありました。明確にするために、これらは「Hey Google」でアクティブにした後にGoogle Assistantに与えたコマンドです。正直なところ、GoogleがすべてのコマンドのMP3ファイルを保持することは期待していませんでした。OK、アシスタントの品質を確認できることには工学的な価値があると思いますが、Googleはこれらのオーディオファイルを保持する必要はないと思います。少しだけです

また、Google Newsでこれまでに読んだすべての記事のリスト、ソリティアをプレイしたたびの記録、およびGoogle Playミュージックで行ったすべての検索がほぼ5年前に遡りました。

Googleは、購入を探しているすべてのメールを処理し、それらの記録を作成します。

本当にショックを受けたのは、Purchasesフォルダーでした。ここで、Googleには、私が今までオンラインで購入したすべての記録がありました。最も古いアイテムは2010年に飛行機のチケットを購入したときのものです。ここでのポイントは、これらのチケットまたはアイテムをGoogle経由で購入しなかったことです。 Amazon、eBay、iTunesのアイテムの購入記録があります。私が買った誕生日カードの記録さえあります。

深く掘り下げて、購入しなかった商品を見つけ始めました!いくつかの頭を掻いた後、これらの記録は、Googleが私のメールを処理し、私が行った購入を推測した結果であることがわかりました。特にフライトに関しては、おそらくこれを見たことがあるでしょう。航空会社からのメールを開くと、Gmailはフライトの概要情報をの上部にある特別なタブに表示します。

Googleは、購入を探しているすべてのメールを処理し、それらの記録を作成します。誰かがあなたが購入したものに関するメールをあなたに転送するとき、Googleはあなたがした購入としてそれを不注意に解析することさえできます!

Facebook、Twitter、その他はどうですか?

ソーシャルメディアとプライバシーはいくつかの点で矛盾しています。ハロルド・フィンチがテレビ番組でソーシャルメディアについての関心のある人に言ったように、「政府は何年もそれを理解しようとしていた。ソーシャルメディアでは、誕生日、名前、友人、同僚、写真、興味、ウィッシュリスト、願望などの情報を喜んで投稿します。次に、そのすべての情報を公開したので、意図しない方法で使用するとショックを受けます。別の有名なキャラクターが彼が頻繁に訪れたギャンブルホールについて言ったように、「私はここでギャンブルが行われていることを知ってショックを受けました!」

FacebookやTwitterを含むすべての大規模なソーシャルメディアサイトにはプライバシーポリシーがあり、対象範囲はかなり広くなっています。 Twitterのポリシーの抜粋を次に示します。

「あなたが私たちと共有する情報に加えて、私たちはあなたのツイート、あなたが読んだコンテンツ、いいね、リツイートしたコンテンツ、およびその他の情報を使用して、興味のあるトピック、年齢、話す言語、および他のシグナルを決定しますより関連性の高いコンテンツを表示できます。」

あなたのデバイスはTwitterに接続していて、あなたの年齢、話す言語、興味のあることなどをTwitterが判断できるようになっていますか?確かに。

それはあなたをプロファイルします—そしてあなたはそれをさせます。

ここで重要な質問があります:スマートフォンを持っていなかった場合、エンティティが必要に応じてスパイするのを阻止できますか?

ポテンシャルと実際

接続されたデバイスとオンラインエンティティの最大の問題は、それらが何をしているのかではなく、何ができるかです。大量監視、スパイ、プロファイリングに関する危険はGoogleやFacebookだけのものではないため、「エンティティ」というフレーズを意図的に使用しました。本物のソフトウェアの間違い(バグ)と大規模なオンライン企業の標準的なビジネスモデルを無視すると、Googleがあなたをスパイしていないと言ってもかなり安全です。 Facebookもそうではありません。政府もそうではありません。だからと言って、彼らができない、あるいはできないというわけではありません。

一部のハッカーや政府があなたの話を聞くためにあなたの携帯電話のマイクを作動させている場所はどこですか?いいえ、でも可能です。 Jamal Khashoggiの殺害を取り巻くイベントで最近見たように、エンティティはあなたをtrickして、あなたをスパイするアプリをインストールさせることができます。 Zerodiumのような企業は、政府にゼロデイ脆弱性を販売します。これにより、知らないうちに悪意のあるアプリ(Pegasusなど)がデバイスにインストールされる可能性があります。

デバイスでそのようなアクティビティを見ましたか?いいえ、しかし、私はそのような監視と頭蓋骨の攻撃の標的にはなりそうにありません。それはまだ他の誰かに起こる可能性があります。

重要な質問は次のとおりです。スマートフォンを持っていなかった場合、エンティティが必要に応じてスパイするのを阻止できますか?

スマートフォンの発売前は、世界中のすべての主要政府がすでにスパイと監視に関与していました。第二次世界大戦は、おそらくエニグマのコードを破り、それが隠したインテリジェンスへのアクセスを獲得することで勝ったでしょう。スマートフォンが非難するわけではありませんが、今ではより大きな攻撃対象領域があります。つまり、あなたをスパイする方法が増えています。

要約

テスト後、私が使用したデバイスはどれも異常または悪意のあることを行っていないと確信しています。ただし、プライバシーの問題は、意図的に悪意のあるものではない単なるデバイスよりも大きくなります。 Google、Facebook、Twitterなどの企業のビジネス慣行は非常に議論の余地があり、多くの場合、プライバシーの境界を押し広げているようです。

スパイに関しては、家の外に白いバンが駐車していません。私の動きを見て、窓に指向性マイクを向けています。確認しました。誰も私の携帯電話をハッキングしていません。それができないという意味ではありません。